#2に続いて解いたのが、Forensics 100の”Get the key.txt”です。

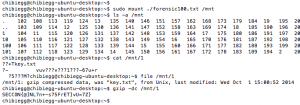

ファイルが提供されるだけで、なんの説明もありませんが、解凍してfileコマンドで見てみます。そうすると、EXT2ファイルシステムであることがわかります。(バイナリエディタでみなくてもここまでわかると便利ですね)

そこで、Ubuntuでマウントして、中身を見てみると数字のファイル名がいっぱい。fileコマンドでみてみると、どうやらgzipで圧縮されているようなので、”1″に”key.txt”って書いてあるので展開してみると、あっさりフラグゲットできちゃって….おしまいです。

(じつは、gzipであることになかなか気づかずに @misodengaku に教えてもらった。けど、なぜみそでんは解凍しなかったんだ…。CTFって終わってみると、あのときなぜしなかった!っていうことが結構ある。)

コメントを残す